“송장, 이력서 등 업무 메일 위장해 유포되는 악성코드 주의하세요”

뉴시스

입력 2020-02-21 10:34 수정 2020-02-21 10:34

안랩, 악성코드 주의 당부…"발신자 확인 등 보안 수칙 습관 필요"

사용자가 악성 첨부파일 내려받아 실행 시 PC감염 후 정보유출 수행

안랩은 20일 올해 1~2월동안 업무관련 메일로 위장한 악성코드 유포 사례가 지속적으로 발견됨에 따라 사용자 주의를 당부했다.

공격자는 실제 존재하는 기업과 기관을 사칭해서 발주/견적의뢰서, 송장, 이력서 등으로 위장한 악성 메일을 무작위로 발송했다. 메일 본문에 구체적인 내용(‘상세 내용은 첨부파일을 확인해달라’)을 적어 피해자가 의심없이 메일에 첨부된 악성 파일을 내려받아 실행하도록 유도했다.

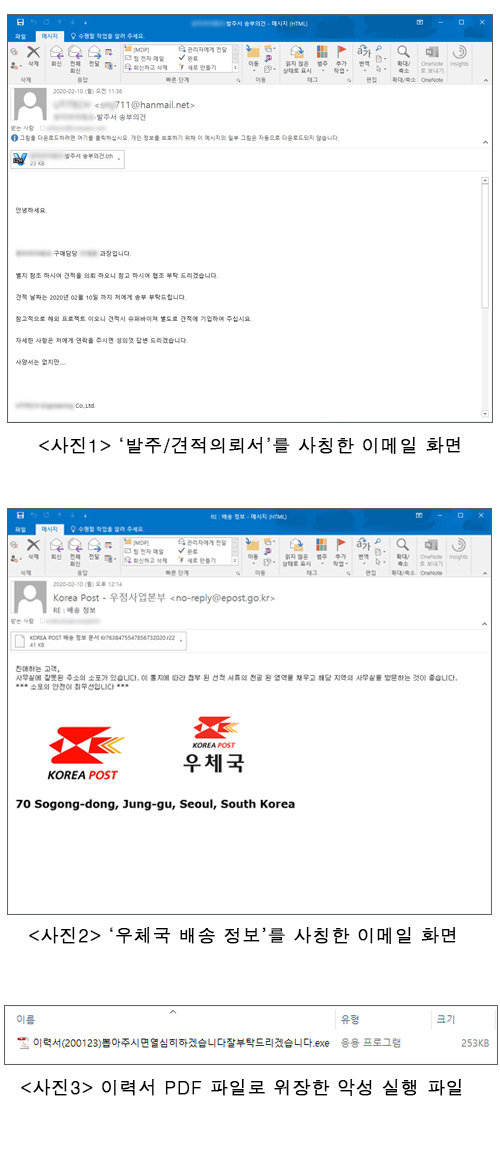

먼저 2월에 발견된 발주/견적의뢰서 위장 악성메일의 경우, 공격자는 실존하는 특정 기업을 사칭해 ‘발주서 송부’ 메일을 보냈다. “견적을 의뢰하니 첨부 파일을 참조해 협조 부탁드린다”는 메일 본문에 ‘OOO(기업명)-발주서 송부의 건’이라는 악성코드를 포함한 압축파일을 첨부했다.

또 송장(invoice)으로 위장한 악성메일 유포 사례도 발견됐다. 공격자는 우체국을 사칭해 ‘배송 정보’라는 제목의 메일을 발송했다. 메일에는 “사무실에 잘못된 주소의 소포가 있다. 첨부 파일을 확인해 지역 사무실을 방문해달라“라는 본문과 ‘배송정보 문서’라는 파일명의 악성파일을 첨부했다.

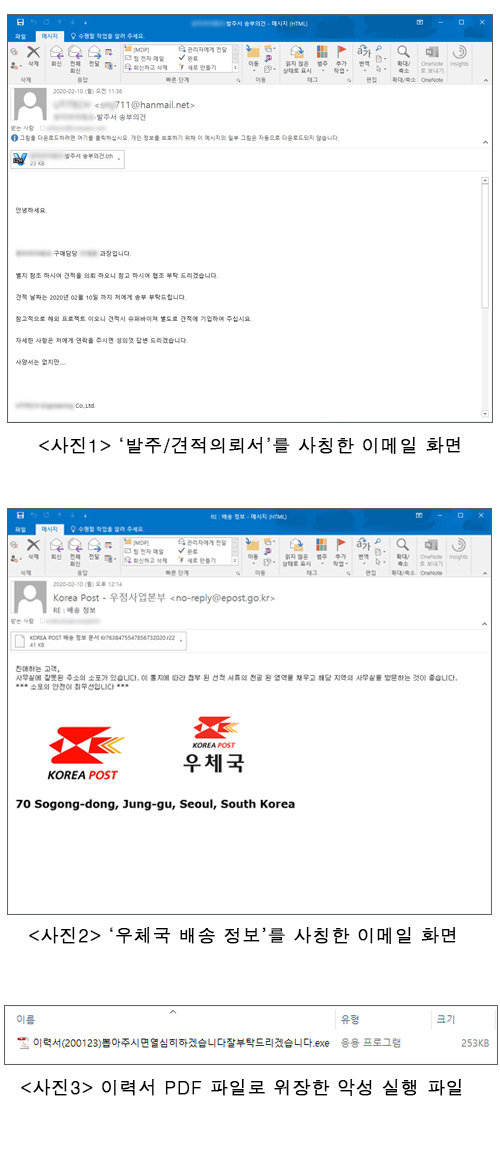

채용이 활발한 1월에는 이력서를 위장한 악성메일이 발견되기도 했다. 공격자는 의심을 피하기 위해 메일의 첨부파일에 ‘이력서(날짜) 뽑아주시면 열심히 하겠습니다 잘 부탁드립니다’라는 이름의 악성파일을 첨부했다. 또한 해당 악성파일의 아이콘 이미지를 PDF문서 아이콘으로 꾸며놓아 사용자가 PDF문서파일로 오인해 해당 악성코드를 실행하도록 유도했다.

이같은 사례에서 사용된 악성코드는 모두 PC감염 이후 컴퓨터 사용자 이름, 운영체제, PC 활동 내역 등 사용자 정보를 공격자에게 전송한다. 또한 사용자 PC 원격제어, 추가 악성코드 다운로드 후 설치 등 추가 악성행위를 할 수 있어 사용자의 각별한 주의가 필요하다.

현재 V3는 해당 악성코드를 진단하고 있으며 악성코드가 접속하는 C&C 서버 주소도 차단하고 있다.

이와 같은 악성코드로 인한 피해를 줄이기 위해서는 ▲출처가 불분명한 메일의 발신자 확인 및 첨부파일/URL 실행 자제 ▲OS(운영체제) 및 인터넷 브라우저(IE, 크롬, 파이어폭스 등), 오피스 SW 등 프로그램 최신 보안 패치 적용 ▲백신 최신버전 유지 및 실시간 감시 기능 실행 등 보안 수칙을 준수해야 한다.

안랩 분석팀 양하영 팀장은 ”향후에도 공격자는 기업 사용자가 관심을 보일 수 있는 다양한 주제를 활용해 악성코드 유포를 시도할 것“이라며 ”따라서 메일 발신자 확인과 첨부파일 실행 자제, SW업데이트 설치 등 기본 보안 수칙을 지키는 습관이 필요하다”고 말했다.

[서울=뉴시스]

사용자가 악성 첨부파일 내려받아 실행 시 PC감염 후 정보유출 수행

안랩은 20일 올해 1~2월동안 업무관련 메일로 위장한 악성코드 유포 사례가 지속적으로 발견됨에 따라 사용자 주의를 당부했다.

공격자는 실제 존재하는 기업과 기관을 사칭해서 발주/견적의뢰서, 송장, 이력서 등으로 위장한 악성 메일을 무작위로 발송했다. 메일 본문에 구체적인 내용(‘상세 내용은 첨부파일을 확인해달라’)을 적어 피해자가 의심없이 메일에 첨부된 악성 파일을 내려받아 실행하도록 유도했다.

먼저 2월에 발견된 발주/견적의뢰서 위장 악성메일의 경우, 공격자는 실존하는 특정 기업을 사칭해 ‘발주서 송부’ 메일을 보냈다. “견적을 의뢰하니 첨부 파일을 참조해 협조 부탁드린다”는 메일 본문에 ‘OOO(기업명)-발주서 송부의 건’이라는 악성코드를 포함한 압축파일을 첨부했다.

또 송장(invoice)으로 위장한 악성메일 유포 사례도 발견됐다. 공격자는 우체국을 사칭해 ‘배송 정보’라는 제목의 메일을 발송했다. 메일에는 “사무실에 잘못된 주소의 소포가 있다. 첨부 파일을 확인해 지역 사무실을 방문해달라“라는 본문과 ‘배송정보 문서’라는 파일명의 악성파일을 첨부했다.

채용이 활발한 1월에는 이력서를 위장한 악성메일이 발견되기도 했다. 공격자는 의심을 피하기 위해 메일의 첨부파일에 ‘이력서(날짜) 뽑아주시면 열심히 하겠습니다 잘 부탁드립니다’라는 이름의 악성파일을 첨부했다. 또한 해당 악성파일의 아이콘 이미지를 PDF문서 아이콘으로 꾸며놓아 사용자가 PDF문서파일로 오인해 해당 악성코드를 실행하도록 유도했다.

이같은 사례에서 사용된 악성코드는 모두 PC감염 이후 컴퓨터 사용자 이름, 운영체제, PC 활동 내역 등 사용자 정보를 공격자에게 전송한다. 또한 사용자 PC 원격제어, 추가 악성코드 다운로드 후 설치 등 추가 악성행위를 할 수 있어 사용자의 각별한 주의가 필요하다.

현재 V3는 해당 악성코드를 진단하고 있으며 악성코드가 접속하는 C&C 서버 주소도 차단하고 있다.

이와 같은 악성코드로 인한 피해를 줄이기 위해서는 ▲출처가 불분명한 메일의 발신자 확인 및 첨부파일/URL 실행 자제 ▲OS(운영체제) 및 인터넷 브라우저(IE, 크롬, 파이어폭스 등), 오피스 SW 등 프로그램 최신 보안 패치 적용 ▲백신 최신버전 유지 및 실시간 감시 기능 실행 등 보안 수칙을 준수해야 한다.

안랩 분석팀 양하영 팀장은 ”향후에도 공격자는 기업 사용자가 관심을 보일 수 있는 다양한 주제를 활용해 악성코드 유포를 시도할 것“이라며 ”따라서 메일 발신자 확인과 첨부파일 실행 자제, SW업데이트 설치 등 기본 보안 수칙을 지키는 습관이 필요하다”고 말했다.

[서울=뉴시스]

비즈N 탑기사

‘투머치 토커’의 모자…민희진 폭주에 박찬호 소환 왜

‘투머치 토커’의 모자…민희진 폭주에 박찬호 소환 왜 백일 아기 비행기 좌석 테이블에 재워…“꿀팁” vs “위험”

백일 아기 비행기 좌석 테이블에 재워…“꿀팁” vs “위험” 최저임금 2만원 넘자 나타난 현상…‘원격 알바’ 등장

최저임금 2만원 넘자 나타난 현상…‘원격 알바’ 등장 “배우자에게 돈 보냈어요” 중고거래로 명품백 먹튀한 40대 벌금형

“배우자에게 돈 보냈어요” 중고거래로 명품백 먹튀한 40대 벌금형 이렇게 63억 건물주 됐나…김지원, 명품 아닌 ‘꾀죄죄한’ 에코백 들어

이렇게 63억 건물주 됐나…김지원, 명품 아닌 ‘꾀죄죄한’ 에코백 들어- 상하이 100년간 3m 침식, 中도시 절반이 가라앉고 있다

- 김지훈, 할리우드 진출한다…아마존 ‘버터플라이’ 주연 합류

- “도박자금 마련하려고”…시험장 화장실서 답안 건넨 전직 토익 강사

- 몸 속에 거즈 5개월 방치…괄약근 수술 의사 입건

- 일본 여행시 섭취 주의…이 제품 먹고 26명 입원

'선물하기 좋은 맥주'로 이름 날려 매출 182% 증가한 브랜드[브랜더쿠]

'선물하기 좋은 맥주'로 이름 날려 매출 182% 증가한 브랜드[브랜더쿠] 분당 9800채-일산 6900채 ‘미니 신도시급’ 재건축

분당 9800채-일산 6900채 ‘미니 신도시급’ 재건축 한국에 8800억 투자 獨머크 “시장 주도 기업들 많아 매력적”

한국에 8800억 투자 獨머크 “시장 주도 기업들 많아 매력적” 은행연체율 4년9개월만에 최고… 새마을금고 ‘비상등’

은행연체율 4년9개월만에 최고… 새마을금고 ‘비상등’ 슈퍼리치들 30분 덜 자고 책 2배 많이 읽었다

슈퍼리치들 30분 덜 자고 책 2배 많이 읽었다- 재즈 연주회부터 강연까지… 문화로 물드는 서울의 ‘봄밤’

- 맥도날드, 반년 만에 또 올린다… 치킨‧피자까지 전방위적 가격 인상

- 하이닉스, AI붐 타고 깜짝흑자… “美경기 살아야 슈퍼사이클 진입”

- 카드사 고위험업무 5년 초과 근무 못한다…여전업권 ‘내부통제 모범규준’ 시행

- 美-중동 석유공룡도 뛰어든 플라스틱… 역대급 공급과잉 우려[딥다이브]