급여 명세서 위장 악성코드, PDF 파일에 삽입 후 사용자에게 유포…예방법은?

동아경제

입력 2015-06-23 15:43 수정 2015-06-23 15:46

급여 명세서 위장 악성코드

급여 명세서 위장 악성코드급여 명세서 위장 악성코드, PDF 파일에 삽입 후 사용자에게 유포…예방법은?

최근 ‘급여 명세서’로 위장한 PDF 파일로 악성코드를 유포하는 사례가 발견됐다.

23일 안랩은 “최근 ‘급여 명세서’로 위장한 PDF 파일로 악성코드 유포 사례가 발견돼 사용자 주의가 필요하다”고 밝혔다.

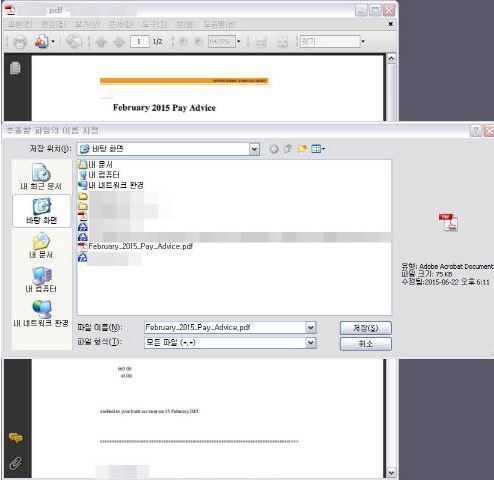

공격자는 영문 급여 명세서로 위장한 PDF 파일에 악성코드를 삽입한 후 사용자에게 유포한다. 파일을 실행하면, 명세서 내용과 악성 실행파일(.exe) 설치를 위한 파일 저장 알림 창이 동시에 생성된다.

이 과정에서 파일을 저장하면 악성 실행파일이 생성되고, 컴퓨터는 악성코드에 감염된다. 회사 측은 “악성 실행파일이 PDF 확장자(.pdf)로 저장되기 때문에 감염 여부를 의심하기 어렵다”고 설명했다.

해당 악성코드는 감염 이후 특정 C&C 서버(Command&Control 서버, 공격자가 악성코드를 원격 조정하기 위해 사용하는 서버)로 접속해 악성 행위에 필요한 파일을 추가로 내려 받거나 시스템을 변조하는 등의 행위를 시도하므로 주의가 필요하다. 현재 V3 제품군은 해당 악성코드를 진단하고 있다.

악성코드의 피해를 줄이기 위해서는 출처가 불분명한 파일이나 불법 파일은 다운로드하지 말아야 한다. 또 운영체제(OS) 및 인터넷 브라우저, 오피스 SW 등의 프로그램은 최신 버전으로 유지하고 보안 패치를 적용해야 한다. 백신 프로그램 설치, 자동업데이트 및 실시간 감시 기능 실행 등도 필요하다.

박태환 안랩 ASEC 대응팀장은 “이용자들이 자주 사용하는 PDF나 엑셀 같은 응용 소프트웨어를 악용한 악성코드가 꾸준히 발견되고 있다”며 “파일의 확장자가 바뀌지 않았더라도 출처가 불분명하다면 실행을 자제해야한다”고 당부했다.

동아경제 기사제보 eco@donga.com

![[시승기] 제주에서 느끼는 드라이빙의 즐거움…‘포르쉐 올레 드라이브’ [시승기] 제주에서 느끼는 드라이빙의 즐거움…‘포르쉐 올레 드라이브’](https://dimg.donga.com/wps/ECONOMY/FEED/BIZN_FEED_EVLOUNGE/132703912.2.thumb.jpg)